Im Jahr 2024 erreichten die durchschnittlichen Kosten einer Datenschutzverletzung in Deutschland 4,9 Millionen Euro. Dennoch behandeln die meisten Organisationen Sicherheit immer noch als finale Prüfung—etwas, das vor dem Release verifiziert werden muss. Dieser Ansatz ist grundlegend falsch. Wenn Sie Schwachstellen erst am Ende der Pipeline finden, ist die Behebung teuer, störend und oft zu spät.

Warum traditionelle Sicherheitsmodelle scheitern

Das alte Modell war einfach: Entwickler bauen, Operations deployed, und Security prüft am Ende. Aber in einer Welt mit wöchentlichen (oder täglichen) Releases entsteht ein unmöglicher Engpass. Security-Teams können Code nicht schnell genug überprüfen. Entwickler sind frustriert über Verzögerungen. Und wenn der Druck steigt, werden Sicherheitsüberprüfungen verkürzt oder ganz übersprungen.

Sicherheit, die die Delivery verlangsamt, wird umgangen. Sicherheit, die die Delivery beschleunigt, wird angenommen.

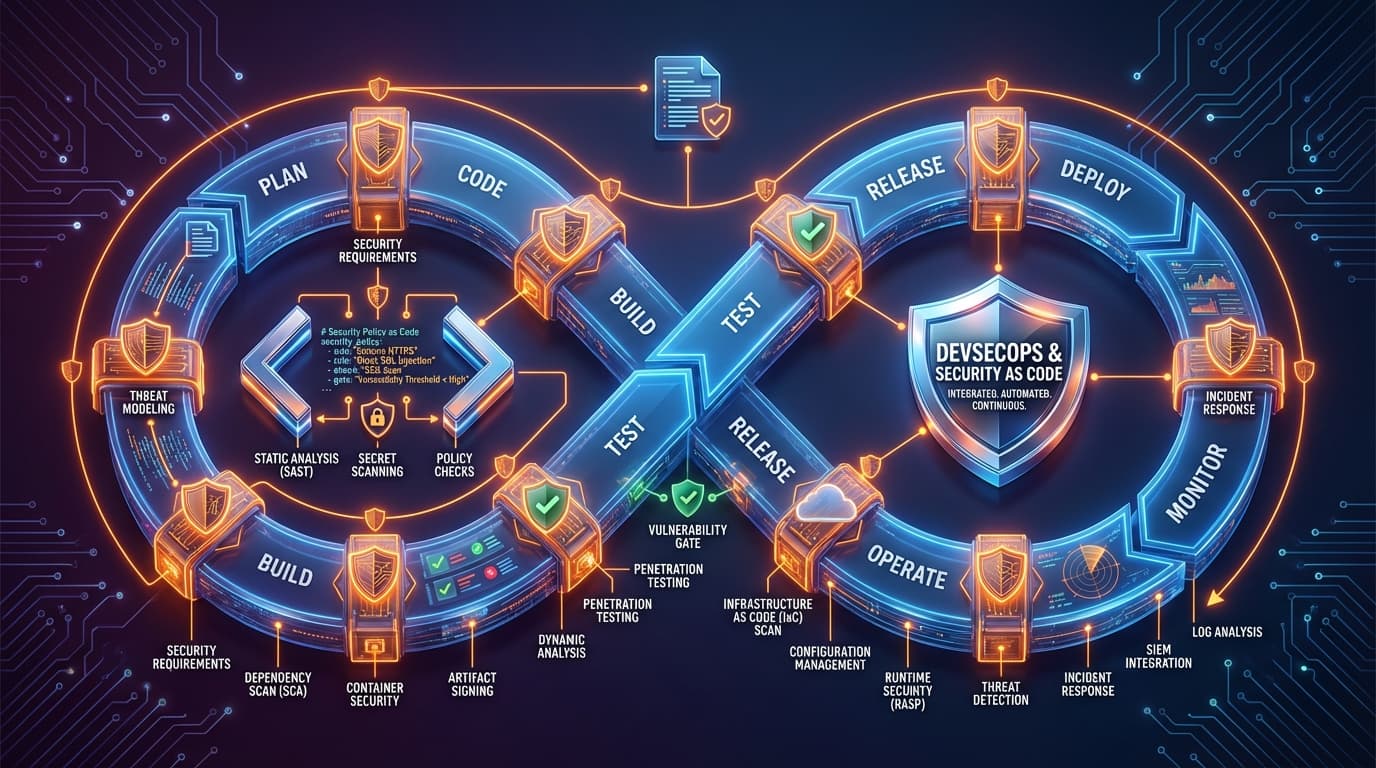

DevSecOps löst dies, indem Sicherheit in jede Phase des Entwicklungslebenszyklus eingebettet wird. Sicherheit wird zu Code—automatisiert, versioniert und getestet wie Anwendungscode.

Die vier Säulen von Security as Code

1. Policy as Code

Sicherheitsrichtlinien sollten nicht in PDF-Dokumenten leben, die niemand liest. Sie gehören in Code-Repositories, automatisch durchgesetzt. Tools wie Open Policy Agent (OPA), Kyverno und HashiCorp Sentinel ermöglichen es, Policies zu definieren, die versioniert, testbar und automatisch durchgesetzt werden.

Für DACH-Unternehmen, die DSGVO, NIS2 und branchenspezifische Vorschriften navigieren müssen, ist Policy as Code transformativ. Compliance wird auditierbar und nachweisbar, nicht nur eine Checkbox-Übung.

2. Infrastructure as Code Security

Wenn Ihre Infrastruktur in Terraform, CloudFormation oder Pulumi definiert ist, können Sie sie vor dem Deployment scannen. Tools wie Checkov, tfsec und Trivy analysieren Ihren Infrastruktur-Code auf Fehlkonfigurationen—exponierte S3-Buckets, zu freizügige IAM-Rollen, unverschlüsselte Datenbanken.

Die entscheidende Erkenntnis: Diese Probleme in einem Pull Request zu finden ist 100x günstiger als sie in Produktion zu entdecken.

3. Pipeline-Security-Integration

Jede Stufe Ihrer CI/CD-Pipeline sollte Sicherheitsprüfungen enthalten:

- Code-Commit: Secret-Scanning, Pre-Commit-Hooks für sensible Daten

- Build: Static Application Security Testing (SAST), Dependency-Vulnerability-Scanning

- Container-Build: Image-Scanning, Base-Image-Verifizierung

- Deploy: Dynamic Application Security Testing (DAST), Infrastruktur-Validierung

- Runtime: Kontinuierliches Monitoring, Anomalie-Erkennung

4. Secrets Management

Hartcodierte Secrets bleiben einer der häufigsten Sicherheitsfehler. Modernes DevSecOps erfordert ordentliches Secrets Management: HashiCorp Vault, AWS Secrets Manager, Azure Key Vault oder ähnliche Lösungen. Secrets sollten zur Laufzeit injiziert, automatisch rotiert werden und niemals in Code oder Logs erscheinen.

DevSecOps implementieren ohne Verlangsamung

Die Angst ist immer dieselbe: "Sicherheitsprüfungen werden unsere Pipeline verlangsamen." Diese Angst ist berechtigt—schlecht implementierte Sicherheit zerstört absolut die Velocity. So vermeiden Sie diese Falle:

Für Geschwindigkeit optimieren

- Scans parallelisieren: SAST, DAST und Dependency-Checks gleichzeitig ausführen

- Ergebnisse cachen: Unveränderte Komponenten nicht erneut scannen

- Findings priorisieren: Bei kritischen Issues blockieren, bei mittleren warnen, niedrige loggen

- Inkrementelles Scanning: Nur geänderten Code scannen, nicht die gesamte Codebase

False Positives reduzieren

Nichts zerstört das Entwicklervertrauen schneller als Fehlalarme. Stimmen Sie Ihre Tools aggressiv ab. Pflegen Sie Allowlists. Überprüfen und passen Sie Schwellenwerte regelmäßig an. Ein Scanner, der Wolf schreit, wird ignoriert.

Developer Self-Service bereitstellen

Entwickler sollten Security-Scans lokal ausführen können, bevor sie Code pushen. Geben Sie ihnen die gleichen Tools, die die Pipeline verwendet. Wenn Entwickler Issues beheben können, bevor sie CI erreichen, gewinnen alle.

Compliance as Code für EU-Regulierungen

DACH-Unternehmen stehen vor einer komplexen regulatorischen Landschaft: DSGVO, NIS2, der Digital Operational Resilience Act (DORA) und sektorspezifische Anforderungen. DevSecOps transformiert Compliance von einem periodischen Audit-Alptraum in kontinuierliche Sicherheit.

- Automatisierte Beweissammlung: Jeder Pipeline-Lauf erzeugt Audit-Trails

- Kontinuierliche Compliance-Validierung: Policies werden bei jeder Änderung geprüft

- Drift-Erkennung: Unautorisierte Änderungen werden sofort gemeldet

- Reproduzierbare Umgebungen: Infrastructure as Code gewährleistet Konsistenz

Ihre DevSecOps-Reise starten

Sie müssen nicht alles auf einmal implementieren. Beginnen Sie mit diesen wirkungsvollen, reibungsarmen Schritten:

- Dependency-Scanning hinzufügen: Tools wie Dependabot, Renovate oder Snyk identifizieren vulnerable Libraries mit minimaler Konfiguration

- Secret-Scanning implementieren: GitLeaks, TruffleHog oder plattformeigene Tools fangen Secrets ab, bevor sie das Repository erreichen

- Infrastruktur-Code scannen: Checkov oder tfsec in Ihren Terraform-Workflow aufnehmen

- Security Champions etablieren: Sicherheitsbewusste Entwickler in jedes Team einbetten

Der kulturelle Wandel

Tools sind notwendig, aber nicht ausreichend. DevSecOps erfordert einen kulturellen Wandel, bei dem Sicherheit in der Verantwortung aller liegt. Das bedeutet:

- Security-Training für Entwickler: Nicht jährliches Checkbox-Training, sondern praktisches, hands-on Lernen

- Blameless Security Postmortems: Aus Incidents lernen ohne Schuldzuweisungen

- Gemeinsame Metriken: Security-Teams werden an Enablement gemessen, nicht nur am Blockieren

- Offene Kommunikation: Entwickler sollten sich sicher fühlen, Sicherheitsfragen zu stellen

Die Organisationen, die Sicherheit als gemeinsame Verantwortung behandeln—nicht als Problem eines separaten Teams—werden diejenigen sein, die schnell shippen und sicher bleiben. 2026 ist Security as Code keine Option mehr. Es ist die Art, wie resiliente Organisationen arbeiten.